前几天跟公司的几个小伙子聊天,提到了加密、哈希与签名,他们的回答让我很意外。加密、哈希和签名是软件开发过程中非常重要的概念,它们在信息安全、数据保护和身份验证等领域有着广泛的应用。但是他们似乎对这几个概念很混乱,搞不清楚其中的区别。加密 和 哈希 不是一回事 !!!

在信息技术中,加密、哈希和数字签名是保障数据安全和隐私的核心技术。这三者在实现信息保护、身份验证和数据完整性检查中扮演着重要角色。虽然它们常常被一同提及,但它们在工作原理和应用场景上有着显著的区别。本文将带你了解加密、哈希和签名的基本原理,并探讨它们之间的区别与联系。

1. 什么是加密?

基本原理

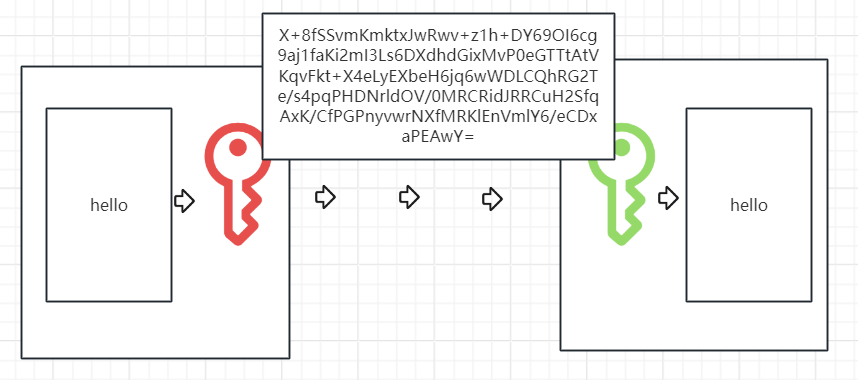

加密是一种将明文信息转换为密文的过程,目的是确保数据在传输和存储过程中不会被未授权的人员查看。加密算法通常依赖于一个密钥,只有拥有正确密钥的接收方才能解密数据,还原为原始的明文。

加密有两种常见的类型:

对称加密:加密和解密使用相同的密钥。常见的对称加密算法包括 AES(高级加密标准)、DES(数据加密标准)等。对称加密的优点是速度快,但密钥的分发和管理存在一定的挑战。

非对称加密:加密和解密使用不同的密钥。通常,发送方使用接收方的公钥加密数据,接收方则使用自己的私钥解密数据。常见的非对称加密算法包括 RSA、ECC(椭圆曲线加密)等。非对称加密虽然更安全,但相对较慢。

应用场景

- 数据保密性:在通信过程中保护数据不被窃取。

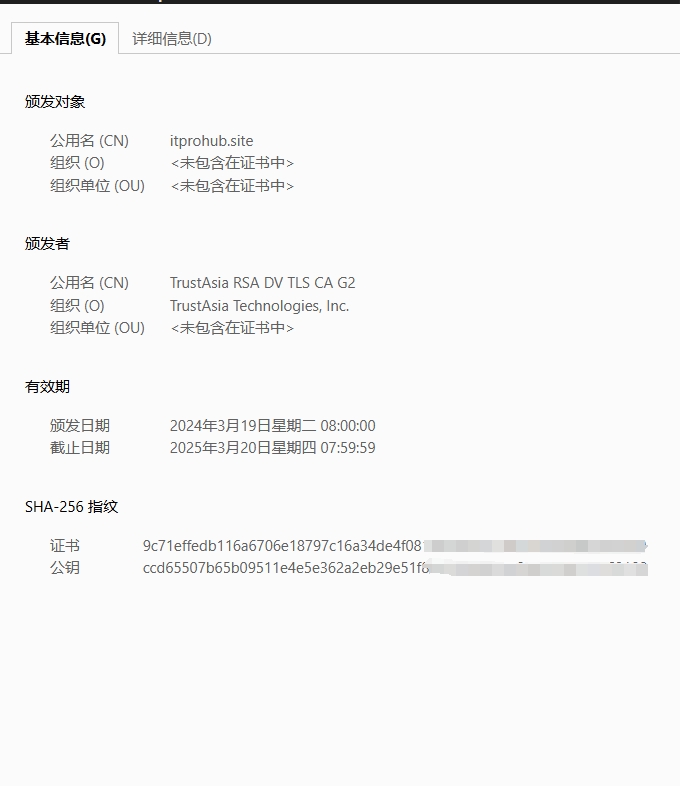

- HTTPS:通过 SSL/TLS 协议加密 web 请求和响应,确保数据的安全传输。

- 加密存储:保护存储的数据,防止硬盘被盗取时泄露敏感信息。

2. 什么是哈希?

基本原理

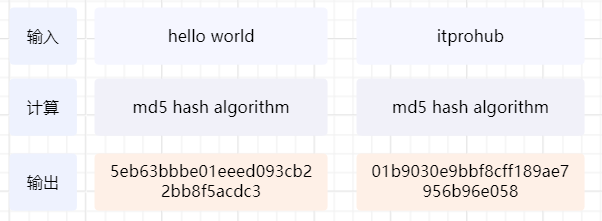

哈希(Hash)是一种将任意长度的输入数据(如文本、文件等)通过哈希算法转换为固定长度的输出值的过程。哈希值通常是一个独特的字符串,且哈希算法的输出不可逆——即无法从哈希值推算出原始输入。常见的哈希算法包括 MD5、SHA-1、SHA-256 等。

哈希的关键特性包括:

- 固定输出长度:无论输入数据多长,输出的哈希值长度始终是固定的。

- 碰撞性:不同的输入数据不能产生相同的哈希值(理想情况下)。然而,现实中由于输出空间的限制,哈希函数总是存在碰撞的可能性(即不同输入有相同的哈希值)。

- 单向性:哈希函数是单向的,意味着从哈希值无法推算出原始数据。

应用场景

- 数据完整性:通过哈希值检查数据在传输或存储过程中是否被篡改。

- 密码存储:将用户密码通过哈希算法加密后存储,避免直接存储明文密码。

- 数字指纹:通过哈希值标识文件或数据的唯一性,常用于数据去重。

3. 什么是数字签名?

基本原理

数字签名是用于验证消息或文件来源以及完整性的一种技术。它结合了哈希和非对称加密。在数字签名中,首先对消息进行哈希运算,然后用发送方的私钥对哈希值进行加密,生成签名。接收方则使用发送方的公钥解密签名,获得哈希值,并与消息自身计算的哈希值进行比对,以确保消息未被篡改,且确实来自于持有私钥的发送方。

应用场景

- 身份验证:用于确保消息发送者的身份。

- 数据完整性:确保数据在传输过程中没有被篡改。

- 电子合同:为合同或交易提供不可篡改的签名,确保合同的法律效力。

4. 加密、哈希与签名的区别

虽然加密、哈希和签名在数据安全中都扮演着重要角色,但它们各自的目的和使用方式有所不同。

| 特性 | 加密 | 哈希 | 签名 |

|---|---|---|---|

| 目的 | 保证数据保密性 | 确保数据完整性 | 确保数据来源和完整性 |

| 是否可逆 | 可逆(通过密钥解密) | 不可逆 | 可验证(但不可逆) |

| 涉及的密钥 | 对称加密使用同一密钥,非对称加密使用一对密钥(公钥和私钥 | 不涉及密钥 | 使用私钥生成签名,公钥验证签名 |

| 应用场景 | 保护数据隐私 | 校验数据是否被篡改 | 确保数据未被篡改且来源可信 |

| 输出形式 | 密文(加密后的数据) | 固定长度的哈希值 | 数字签名(通过私钥加密的哈希值) |

关键区别总结

- 加密 是为了保护数据的机密性,使数据只能由授权方读取。

- 哈希 是为了确保数据在传输和存储过程中的完整性,确保数据没有被篡改。

- 签名 是为了验证数据的来源和完整性,确保数据在传输过程中没有被修改,并且确实来自于声称的发送者。

5. 加密、哈希与签名的综合应用

在现代技术中,加密、哈希和签名经常被结合使用,形成安全通信的完整解决方案。例如,在 HTTPS 中:

- 加密 用于加密传输的数据,保护数据的隐私。

- 哈希 用于生成消息摘要,确保数据在传输过程中没有被篡改。

- 签名 用于验证服务器的身份,确保与合法服务器进行通信。

在 区块链 中,数字签名用于确认交易的发起者和防止交易的篡改,哈希则用于确保区块链的数据结构的完整性。

结语

加密、哈希和签名在信息安全中有着不可或缺的作用,它们通过不同的方式保障数据的机密性、完整性和可靠性。理解它们的基本原理和区别,不仅能帮助我们更好地保护自己的数据,也能为我们设计更加安全的系统和应用提供理论基础。

希望这篇文章帮助你清晰地理解了加密、哈希和签名的原理及其在现代应用中的重要性!